Lazarus使用新的Mac後門鎖定韓國用戶

- 研究人員發現了一個臭名昭著的朝鮮黑客部署的新後門樣本。

- 後門針對的是著名的Mac用戶,可以從主機竊取各種形式的數據。

- Lazarus仍然非常活躍,在野外推銷更先進的工具,主要針對韓國用戶。

根據趨勢科技的一份報告,臭名昭著的朝鮮黑客組織「 Lazarus」正在使用新的Mac後門(Nukesped)來攻擊韓國用戶。網路犯罪組織正在部署受感染的Microsoft Excel文檔,以將後門推向目標。導致特定後門起源的因素是惡意文檔中使用的宏與以前的示例的相似性,該示例可以確定地連接到Lazarus組。

Excel文件的內容涉及一項心理測試,其中涉及到收件人的各種問題。該文件要求激活受害者辦公套件中的宏,以使其集成演算法能夠按要求運行並計算複雜的測試結果。如果接收者被說服並屈服於此,則宏將運行一個PowerShell腳本,該腳本連接到屬於Lazarus基礎架構的三台單獨的C&C伺服器。

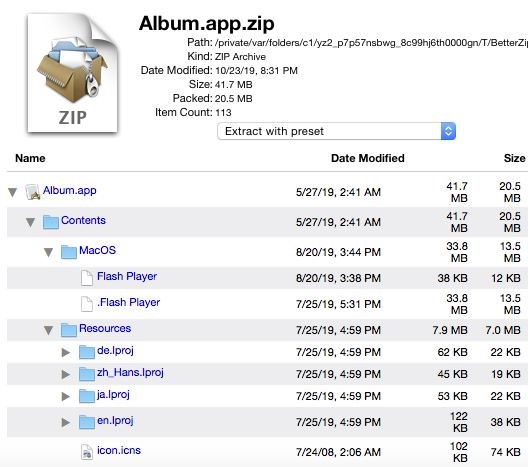

除此樣本外,團隊還分析了另一個,基本上是一個Mac應用程序捆綁包,其中包含兩個Flash Player程序包,一個真實的程序包和一個誘餌。當用戶嘗試執行任一程序時,將啟動合法的安裝程序,而惡意可執行文件將在後台運行,並創建與Excel文檔植入的後門程序相同的後門。參與者還設法整合了持久性機制,並將其安裝在「〜/ Library / Launchagents / com.adobe.macromedia.plist」上。

那麼,這個「 Nukesped」後門做什麼?它可以檢索有關主機的信息,檢查後門配置,更新C2和後門配置,終止進程,設置睡眠,上載或下載文件以及執行Shell命令。這為Lazarus集團打開了巨大的滲透和開發潛力,他們主要針對的是知名人士,而不僅僅是Mac用戶。

請記住,拉撒路被認為是國家支持的,它通過從關鍵組織那裡竊取金錢和信息來幫助朝鮮核武器計劃。美國已經對該組織實施了制裁,因為他們對與朝鮮情報機構的聯繫充滿信心。 1月,我們報道了一個涉及拉撒路(Lazarus)小組的故事,其中涉及惡意軟體破壞了智利ATM機的情況。然後在9月又一次,他們被指控對印度的各個金融機構採取類似的行動。綜上所述,拉撒路是一個非常活躍的演員,將來會繼續加強和完善他們的開採方法。